Come si collegano oggi le strategie cloud alle nuove normative per avere una conformità davvero pronta per il futuro? La chiave è un cambio di mentalità: la conformità non va più vista come burocrazia o come ostacolo all’innovazione, ma come il pilastro su cui costruire sovranità digitale e fiducia del mercato. Le aziende che riescono a crescere sono quelle che adottano un approccio proattivo, inserendo la “compliance by design” nelle proprie architetture IT, classificando i dati con grande precisione e scegliendo ambienti cloud che trovano il giusto equilibrio tra velocità operativa e controllo giurisdizionale. In un contesto in cui chi controlla i dati controlla anche l’innovazione, essere pronti per il futuro significa trasformare la solidità normativa in un vantaggio competitivo chiaro.

A febbraio 2026, lo scenario digitale è molto diverso rispetto a pochi anni fa. La velocità con cui nascono nuove minacce, spinte anche dall’uso massiccio dell’intelligenza artificiale da parte dei cybercriminali, richiede soluzioni di archiviazione digitale che siano non solo sicure, ma nate per rispettare i rigorosi standard europei. Non si tratta più soltanto di decidere “dove” sono i dati, ma di capire “chi” può accedervi in base a leggi extraterritoriali e come vengono protetti lungo tutto il loro ciclo di vita. Una buona strategia cloud è quella che colloca ogni workload nell’ambiente più adatto, unendo performance, diritti dei cittadini e sicurezza nazionale.

Cos’è la conformità dei dati nel cloud e perché conta oggi

Definizione di conformità dei dati: sicurezza, privacy e regole

La conformità dei dati nel cloud è l’insieme di processi, tecnologie e policy che permette a un’organizzazione di gestire le informazioni in linea con le leggi, gli standard di settore e gli accordi contrattuali. Nel 2026, questo concetto è andato molto oltre il semplice rispetto del GDPR. Oggi comprende anche la capacità di rispettare normative specifiche per settore, come il Regolamento DORA per il finance o la Direttiva NIS2 per le infrastrutture critiche. Conformità non significa solo evitare la perdita di dati, ma garantire anche integrità, disponibilità e, soprattutto, sovranità dei dati.

Essere conformi significa muoversi in un ecosistema dove la privacy è un requisito di base. Le aziende devono poter dimostrare, in qualsiasi momento, come vengono raccolti i dati, dove si trovano fisicamente e chi ha il potere legale di accedervi. Questo livello di trasparenza è diventato lo standard per creare fiducia con partner e clienti. In un contesto geopolitico frammentato, la conformità è una bussola che permette di operare a livello globale senza incorrere in sanzioni pesanti o in danni reputazionali difficili da recuperare.

Perché la governance dei dati è centrale nell’adozione del cloud

La governance dei dati è ciò che tiene in ordine una strategia cloud e le evita di diventare caos. Senza una governance chiara, l’uso del cloud può generare “zone d’ombra” in cui i dati vengono archiviati o elaborati in giurisdizioni con regole restrittive o non compatibili con quelle europee. Le organizzazioni non possono proteggere ciò che non conoscono; per questo, mappare i flussi di dati tra Paesi diversi e tra fornitori differenti è oggi una questione di sopravvivenza aziendale.

Una buona governance permette di applicare il principio del “workload giusto nel posto giusto”. Non tutte le applicazioni richiedono lo stesso livello di protezione: alcune possono stare tranquillamente su cloud pubblici (hyperscaler), mentre altre, che gestiscono dati strategici o critici, hanno bisogno di infrastrutture sovrane e più controllate. La governance fornisce il quadro per decidere, bilanciando agilità, costi e rischi. In pratica, governare i dati nel cloud significa mantenere la rotta dell’innovazione, senza sacrificare sicurezza e conformità.

Il nuovo quadro normativo: cosa cambia per aziende italiane ed europee

Nuove regole europee: Regolamento DORA, NIS2, GDPR e Data Act

Il 2026 rappresenta un punto di svolta per la cybersecurity europea. La Direttiva NIS2 è ormai operativa e amplia gli obblighi di sicurezza a un numero molto maggiore di organizzazioni, incluse numerose PMI in settori come energia, trasporti e sanità. NIS2 impone requisiti stringenti sulla gestione del rischio, sulle notifiche di incidente entro 24 ore e sulla formazione continua dei dipendenti. In parallelo, il Regolamento DORA (Digital Operational Resilience Act) ha rafforzato il settore finanziario con standard rigorosi di resilienza operativa.

A queste norme si aggiunge il Data Act, che punta a rendere i dati più accessibili e portabili, riducendo il lock-in dei grandi provider e favorendo un mercato cloud più aperto e competitivo. Il GDPR resta la base per la protezione dei dati personali, ma la sua applicazione è ora affiancata dall’AI Act, che regola l’uso dell’intelligenza artificiale, imponendo obblighi di trasparenza e controllabilità degli algoritmi. Questo quadro normativo europeo non vuole chiudere il continente, ma costruire uno spazio digitale sicuro dove diritti dei cittadini e competitività delle imprese possano convivere.

Linee guida nazionali: Strategia Cloud Italia e qualificazione dei servizi

L’Italia ha risposto con la Strategia Cloud Italia, sviluppata dal Dipartimento per la trasformazione digitale e dall’Agenzia per la Cybersicurezza Nazionale (ACN). La strategia introduce una classificazione in tre livelli per i dati e i servizi della Pubblica Amministrazione: ordinari, critici e strategici. I dati strategici, la cui compromissione può avere effetto sulla sicurezza nazionale, vengono assegnati al Polo Strategico Nazionale (PSN), un’infrastruttura ad alta affidabilità presente sul territorio italiano e libera dal controllo operativo di fornitori extra-UE.

Il processo di qualificazione dei servizi cloud, gestito dall’ACN, è diventato il filtro centrale per accertare che i provider offrano adeguati livelli di sicurezza, interoperabilità e portabilità. Con il Regolamento unico in vigore da agosto 2024, la qualificazione dura 36 mesi e prevede controlli periodici. Questo modello non riguarda solo la PA: sta diventando un riferimento anche per il settore privato, che vede nella qualificazione ACN un marchio di sicurezza e resilienza digitale.

Scenario internazionale: extraterritorialità, sovranità digitale e cloud USA

Il tema della sovranità digitale si confronta direttamente con la presenza degli hyperscaler statunitensi. Leggi come il US CLOUD Act permettono al governo USA di richiedere accesso ai dati gestiti da aziende americane, anche se fisicamente conservati in Europa. Questa portata extraterritoriale crea un conflitto strutturale con il GDPR e con le decisioni della Corte di Giustizia UE, come la sentenza “Schrems II”, che ha evidenziato lo scontro tra i sistemi di sorveglianza statunitensi e i diritti europei.

Per rispondere, l’Europa ha promosso il Cloud Sovereignty Framework alla fine del 2025, rendendo concreto il concetto di cloud sovrano. Oggi la vera differenza non è più solo il luogo in cui i dati sono fisicamente salvati, ma chi ha il controllo legale e operativo sull’infrastruttura. Collaborare con operatori cloud europei o locali permette alle aziende di mantenere il controllo giurisdizionale, evitando che i propri dati diventino oggetto di richieste da parte di autorità straniere. Questo non significa rinunciare alle tecnologie globali, ma inserirle in architetture che proteggano il cuore strategico dell’impresa.

Sfide della conformità dei dati nel cloud: rischi, errori e opportunità

Rischi principali: perdita di controllo, accessi non autorizzati, lock-in

Nel 2026, uno dei timori maggiori è la perdita di controllo operativo sui dati. Affidarsi in modo totale a un solo provider globale espone al vendor lock-in, cioè alla difficoltà tecnica ed economica di spostare i workload su un altro fornitore. Questo riduce il potere negoziale e può diventare un ostacolo insuperabile in caso di cambiamenti normativi o geopolitici che rendano quel provider non più adatto alle nuove regole.

Gli accessi non autorizzati restano un pericolo costante, aggravato dalla complessità intrinseca degli ambienti cloud. Le statistiche indicano che circa il 60% delle violazioni dei dati coinvolge infrastrutture cloud mal configurate o poco protette. Gli attacchi alla supply chain sono sempre più evoluti: colpendo un partner tecnologico o un provider di servizi cloud, gli aggressori possono infiltrarsi in decine di organizzazioni connesse, sfruttando i legami tra sistemi digitali per amplificare il danno.

Errori più frequenti nelle strategie di conformità cloud

Un errore tipico è l’approccio reattivo: cercare di “aggiungere” la conformità solo dopo aver costruito l’infrastruttura. Integrare la compliance a posteriori è molto più costoso e complesso rispetto a progettarla da subito. Un altro errore diffuso è l’iper-classificazione dei dati per paura del rischio. Trattare ogni informazione come “altamente sensibile” crea complessità inutile, fa salire i costi e rallenta il business, senza portare veri miglioramenti alla sicurezza.

Spesso viene trascurata anche la formazione interna. Anche la tecnologia più avanzata è inutile se chi la usa non conosce i rischi del phishing o le corrette procedure di accesso. Inoltre, molte aziende si fidano troppo degli SLA (Service Level Agreement) dei provider, dimenticando che, secondo il principio di accountability del GDPR, la responsabilità finale sui dati rimane sempre in capo all’organizzazione che li tratta, non al fornitore.

Opportunità: innovazione, trasparenza, competitività, scalabilità

Prendere sul serio la conformità apre nuove possibilità. Un’azienda che dimostra una gestione accurata e sovrana dei dati ottiene più fiducia da parte di clienti e investitori, trasformando la sicurezza in un fattore chiave di competitività. La conformità spinge verso architetture più ordinate e razionali, migliora la visibilità interna e riduce gli sprechi di risorse. In settori molto regolati come fintech o sanità, affidarsi a servizi che pongono la privacy al centro è la base per essere “pronti alla compliance” e crescere velocemente su nuovi mercati.

Seguire gli standard europei favorisce anche l’interoperabilità. L’uso di formati aperti e API ben documentate, in linea con il Data Act, facilita l’integrazione tra piattaforme diverse e permette di costruire ecosistemi digitali flessibili. La sovranità dei dati non è un vincolo, ma un quadro chiaro che consente un’innovazione stabile e sicura sul lungo periodo, proteggendo proprietà intellettuale e continuità del business.

Strategie cloud future-proof: come unire innovazione e conformità

Assegnare i workload all’ambiente giusto: pubblico, privato, ibrido, multicloud

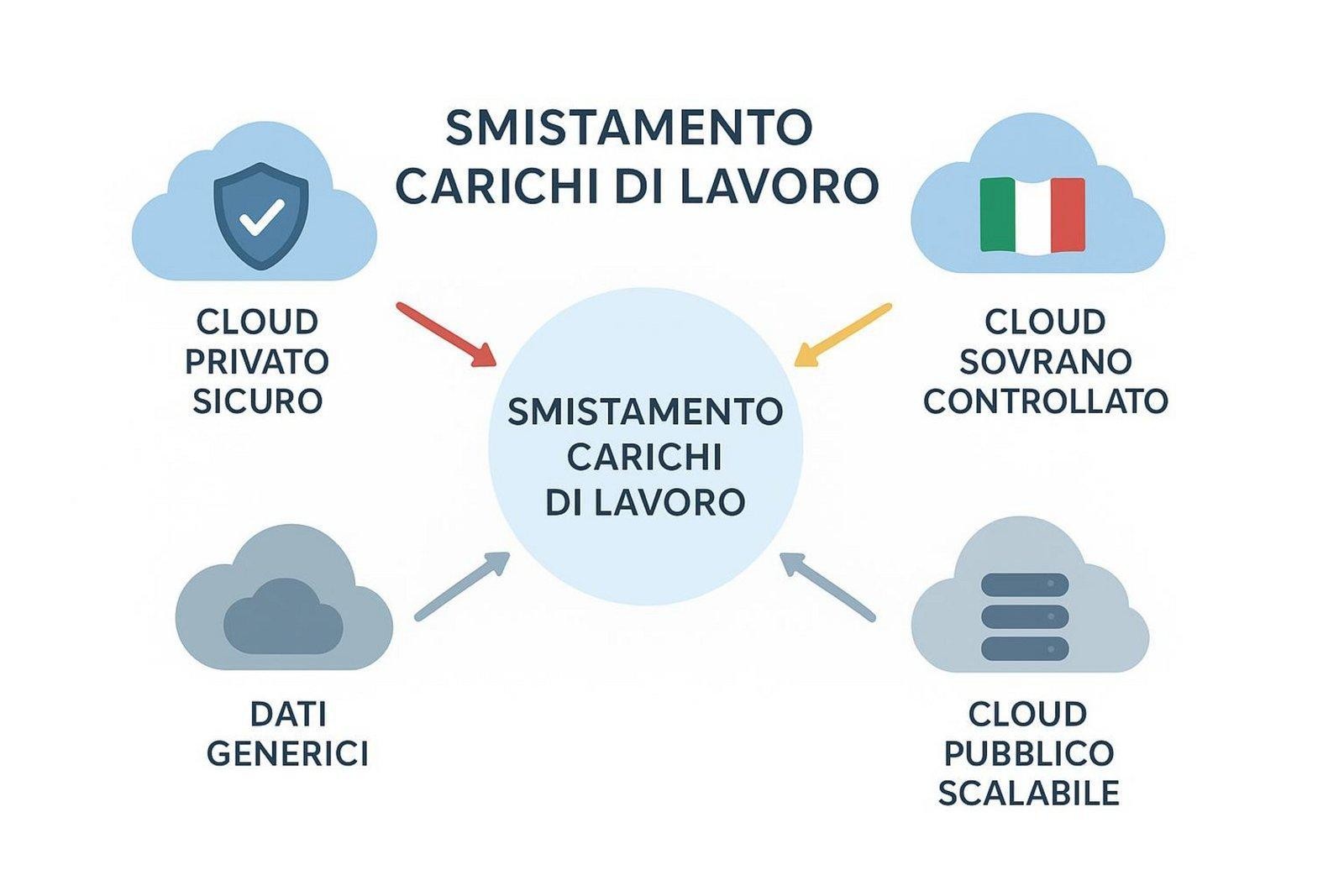

Nel 2026, la strategia vincente si basa sul principio “right workload, right place”. Non esiste un modello unico valido per tutto. Le applicazioni generiche e i carichi meno sensibili possono sfruttare appieno le economie di scala e i servizi avanzati dei grandi cloud pubblici. Al contrario, i dati critici che richiedono massima protezione da accessi extraterritoriali stanno meglio in cloud privati o sovrani, dove il controllo legale è più chiaro.

L’approccio ibrido e multicloud è ormai lo standard per le organizzazioni mature. Questo modello consente di combinare la velocità di innovazione dei cloud globali con la sicurezza delle infrastrutture locali. Usare più fornitori riduce il rischio di lock-in e aumenta la resilienza: se un provider ha problemi o cambia il quadro normativo, l’azienda può spostare i workload critici altrove senza interrompere i servizi fondamentali. La flessibilità diventa il pilastro di una strategia cloud solida nel tempo.

Classificazione e localizzazione dei dati: criteri, modelli e strumenti

Una buona classificazione dei dati è il primo passo. Seguendo il modello italiano, è utile dividere i dati in base all’impatto che una loro compromissione avrebbe sull’azienda o sul Paese. Strumenti avanzati di data discovery basati su AI possono automatizzare questo passaggio, analizzando grandi volumi di informazioni per trovare dati personali, segreti industriali o informazioni critiche e assegnare loro, in tempo reale, il giusto livello di protezione.

La localizzazione riguarda non solo dove i dati sono memorizzati (data residency), ma anche dove vengono elaborati e chi gestisce le chiavi di cifratura. Per i dati sensibili, è importante che l’archiviazione avvenga dentro l’UE, o addirittura in Italia per i dati strategici. Conoscere con esattezza i flussi delle informazioni e le leggi applicabili in ogni punto della rete è indispensabile per ridurre il rischio di non conformità e dimostrare responsabilità alle autorità.

La sovranità dei dati come scelta strategica ed economica

La sovranità dei dati è passata da concetto teorico a fattore concreto per la fiducia del mercato. In tutta Europa, istituzioni e imprese stanno realizzando che chi controlla i dati controlla anche la capacità di innovare. Chi possiede le chiavi dei propri dati decide come e quando condividerli, proteggendo il proprio know-how da sorveglianze esterne o utilizzi non autorizzati. Questo si traduce in più forza negoziale e maggiore capacità di resistere a crisi geopolitiche.

Dal lato economico, investire in soluzioni sovrane riduce i costi potenziali collegati a violazioni della privacy o a sanzioni. Inoltre, lo Stato italiano e l’Unione Europea sostengono questa evoluzione con bandi e contributi (come il Voucher Cloud & Cybersecurity). Usare queste occasioni permette soprattutto alle PMI di aggiornare le proprie infrastrutture con una spesa iniziale più bassa, trasformando un obbligo normativo in un investimento per la crescita.

Collaborazione tra provider IT, policy maker e PA: il ruolo dell’ecosistema

Nessuna azienda può gestire da sola le sfide di sovranità e conformità. Il successo dipende dalla creazione di un ecosistema che coinvolga fornitori tecnologici globali, operatori cloud locali e consulenti specializzati. Questo lavoro congiunto permette di integrare tecnologie avanzate con modelli di governance che non rallentino l’innovazione. Un ecosistema locale forte assicura anche un supporto operativo autonomo, riducendo le dipendenze dall’estero.

Le partnership strategiche con operatori EMEA affidabili permettono di usufruire di infrastrutture certificate e in linea con i requisiti più severi (ISO 27001, 27017, 27018). Allo stesso tempo, un confronto costante tra IT, responsabili della conformità e top management è fondamentale per collegare le scelte tecnologiche agli obiettivi di business. In questo scenario connesso, la capacità di collaborare e di selezionare i partner giusti diventa una competenza chiave per ogni leader digitale che voglia proteggere il proprio business nel lungo periodo.

Architetture e strumenti per una compliance cloud orientata al futuro

Cloud qualificato e sicurezza avanzata

Le architetture cloud moderne devono poggiare su infrastrutture qualificate che diano garanzie chiare di sicurezza fisica e logica. In Italia, il riferimento è il catalogo ACN, che elenca i servizi cloud che hanno superato verifiche severe su affidabilità, capacità elaborativa e consumo energetico. Queste soluzioni offrono spesso funzionalità di segregazione certificata (multi-tenancy sicura), in modo che i dati di ogni cliente restino isolati e protetti rispetto agli altri.

La sicurezza avanzata in cloud include l’uso di crittografia di livello enterprise per i dati a riposo (at rest), in transito e, sempre più spesso, in uso (confidential computing). Meccanismi come Bring Your Own Key (BYOK) o Hold Your Own Key (HYOK) permettono alle aziende di mantenere il controllo esclusivo sulle chiavi di cifratura, rendendo i dati illeggibili persino al provider cloud. Questo livello di protezione è importante per gestire informazioni critiche in ambienti di cloud pubblico senza rinunciare al controllo dei dati.

AI e automazione per controllo e tracciabilità dei dati

L’intelligenza artificiale non è solo una minaccia, ma anche un alleato potente per difesa e conformità. Le piattaforme di AI-driven security possono analizzare milioni di eventi al giorno in tempo reale, individuando comportamenti anomali che potrebbero segnalare una violazione o una configurazione errata. L’automazione consente di reagire a un attacco in pochi secondi, isolando i sistemi coinvolti e attivando il ripristino prima che il danno si allarghi.

Per la tracciabilità, gli audit trail automatizzati registrano ogni accesso e ogni modifica ai dati in log non alterabili e verificabili. Questo è utile per dimostrare la conformità durante audit o indagini delle autorità. Inoltre, l’automazione nella raccolta delle evidenze riduce il carico di lavoro sui responsabili della conformità, limita gli errori e mantiene la documentazione sempre aggiornata e disponibile.

Monitoraggio continuo, audit e gestione dei rischi di compliance

Il modello dell’audit annuale non è più sufficiente. Nel 2026, la conformità richiede un monitoraggio continuo. Le aziende hanno bisogno di strumenti che offrano visibilità in tempo reale sullo stato di sicurezza e conformità di tutta l’infrastruttura cloud. Le dashboard dedicate permettono di vedere subito se i sistemi rispettano i parametri definiti da NIS2 o GDPR e segnalano rapidamente eventuali scostamenti.

La gestione del rischio deve essere dinamica e adattarsi a nuove minacce o a cambiamenti normativi. Questo include l’esecuzione regolare di penetration test e vulnerability assessment, supportati da strumenti di threat intelligence che aggiornino l’azienda sulle tecniche di attacco più recenti. Un approccio proattivo alla gestione del rischio riduce gli incidenti, abbassa i premi delle polizze cyber e migliora la reputazione dell’azienda verso partner e clienti.

Best practice e consigli operativi per una conformità continua e sostenibile

Valutazione del rischio e mappatura dei dati

È utile partire con una valutazione del rischio accurata che consideri sia le minacce tecniche sia i rischi legali e operativi collegati ai fornitori cloud. Mappare i dati significa conoscere con precisione quali informazioni trattare, chi ne è il titolare, dove si trovano i server e quali flussi oltrepassano i confini nazionali. Questa mappa deve restare aggiornata e va rivista ogni volta che si introduce un nuovo servizio o applicazione.

Grazie a questa mappatura è possibile individuare le zone più esposte. Se, ad esempio, emerge che dati personali sensibili sono elaborati in Paesi fuori dall’UE senza garanzie adeguate, è necessario intervenire subito, spostando il workload o introducendo misure aggiuntive come cifratura forte gestita localmente. Avere chiarezza su posizione e natura dei dati è la base per qualsiasi strategia efficace di conformità.

Formazione interna: cultura della sicurezza e aggiornamento normativo

La tecnologia non basta; la sicurezza è soprattutto un tema di persone. È utile introdurre programmi di formazione ricorrenti (almeno ogni sei mesi) per tutti i dipendenti, non solo per l’IT. La formazione dovrebbe includere simulazioni di attacco, come campagne di phishing simulato, e aggiornamenti sulle regole di comportamento sicuro. Un personale informato può ridurre in misura rilevante gli incidenti causati da errore umano.

Serve anche una cultura aziendale in cui la sicurezza sia responsabilità condivisa. Il top management deve dare il buon esempio, dedicando budget adeguati e partecipando alle decisioni sulla governance. Nominare un responsabile della sicurezza informatica (CISO) o figura analoga è fondamentale per coordinare le attività e mantenere l’azienda aggiornata sulle nuove normative, facendo della conformità un valore diffuso in tutta l’organizzazione.

Piani di continuità, backup e gestione delle vulnerabilità

La resilienza si misura dalla capacità di riprendersi dopo un incidente. È utile adottare una strategia di backup ibrida: mantenere copie dei dati sia on-premise sia in cloud, seguendo la regola 3-2-1 (3 copie, 2 tipi di supporto, 1 copia off-site). I test di ripristino dovrebbero essere eseguiti ogni tre mesi per verificare che i dati possano essere recuperati entro i tempi stabiliti (RTO), idealmente meno di due ore per i servizi più importanti.

La gestione delle vulnerabilità deve essere continua. Le patch critiche andrebbero applicate entro 48 ore dalla pubblicazione. L’uso di strumenti di patching automatico riduce il periodo di esposizione da settimane a pochi giorni. Un ambiente costantemente aggiornato è molto più difficile da violare, anche per attacchi basati su AI che sfruttano vulnerabilità note.

Scelta dei fornitori cloud: checklist e requisiti minimi

Quando si sceglie un fornitore cloud, non ci si deve fermare a prezzo e prestazioni. È utile seguire una checklist che includa:

- presenza di certificazioni internazionali (ISO 27001, 27017, 27018, 22301);

- conformità alle regole italiane (qualificazione ACN, se applicabile);

- trasparenza sulla localizzazione dei data center e sulla giurisdizione che si applica;

- garanzie di interoperabilità e assenza di clausole di lock-in pesanti;

- SLA chiari su disponibilità del servizio e supporto tecnico 24/7.

Un fornitore affidabile deve essere un partner sul tema della conformità, mettendo a disposizione strumenti di monitoraggio e audit che facilitino il controllo sui dati. È possibile richiedere audit indipendenti o visite virtuali ai data center per verificare le misure di sicurezza dichiarate.

Domande frequenti sulle strategie cloud e la conformità alle nuove regole

Come scegliere tra cloud sovrano e hyperscaler globali?

La scelta dipende dalla sensibilità dei dati e dalle regole applicabili. Per workload generici, applicazioni web pubbliche o ambienti di test, gli hyperscaler globali offrono velocità, scalabilità e una vasta gamma di servizi. Se invece vengono gestiti dati legati alla sicurezza nazionale, informazioni sanitarie sensibili o segreti industriali che non devono essere esposti a giurisdizioni straniere, il cloud sovrano diventa necessario. Molte aziende oggi adottano un modello ibrido: usano gli hyperscaler per la scalabilità e il cloud sovrano per il nucleo più sensibile dei propri dati.

Quali sono le sanzioni e i rischi se non ci si adegua alle nuove regole?

Le sanzioni sono molto pesanti. Con NIS2, le multe possono arrivare fino a 10 milioni di euro o al 2% del fatturato annuo globale. Oltre all’impatto economico, esistono rischi come sospensione temporanea delle attività, pubblicazione ufficiale delle violazioni (con forte danno reputazionale) ed esclusione da gare pubbliche o partnership importanti. Ignorare la conformità espone oggi le aziende a rischi finanziari e operativi che possono mettere in discussione la loro stessa continuità.

Scenari futuri e vantaggi per chi anticipa la conformità dei dati

Prevenire blocchi all’innovazione e aumentare la competitività

Le aziende che investono fin da ora in una conformità pronta per il futuro stanno rimuovendo in anticipo gli ostacoli che potrebbero frenare la loro innovazione un domani. Anticipare le regole evita progetti d’emergenza costosi quando entra in vigore una nuova legge. Essere già allineati agli standard più avanzati permette di adottare nuove tecnologie, come l’AI generativa, sapendo che i dati sono protetti e che l’uso degli algoritmi è trasparente e controllabile.

La conformità diventa anche un acceleratore commerciale. Nelle catene di fornitura globali, le grandi aziende chiedono sempre più spesso prove concrete di resilienza digitale ai loro partner. Chi può offrirle diventa un fornitore preferito, in grado di lavorare su mercati complessi dove la sicurezza è una condizione di ingresso. La conformità, quindi, non è solo un costo, ma un investimento che abilita agilità e crescita nel lungo periodo.

L’impatto della compliance su PMI e grandi imprese

Per le grandi imprese, la principale sfida è uniformare la conformità su scala internazionale, armonizzando regole come DORA, NIS2 e normative extra-UE. Serve un mix di piattaforme integrate e team dedicati, ma i vantaggi in termini di protezione degli asset e stabilità sono molto rilevanti. Per le PMI, l’impatto è forse ancora più forte: pur con risorse limitate, le nuove regole rappresentano un’occasione per fare un salto tecnologico, abbandonando sistemi legacy a favore di servizi cloud moderni e sicuri.

Oggi le PMI possono accedere a tecnologie di sicurezza prima riservate solo ai grandi gruppi, grazie al modello “as-a-service”. Sfruttando voucher pubblici e soluzioni di cloud qualificato, una piccola impresa può dotarsi di protezioni di livello enterprise, difendendo il proprio know-how e garantendo continuità operativa. In un mercato ormai totalmente digitale, la gestione corretta e conforme dei dati sarà il fattore che distinguerà le aziende in grado di guidare il mercato da quelle destinate a rimanere indietro. Il futuro appartiene a chi sa proteggere i propri dati oggi.

Guardando oltre il 2026, l’evoluzione della conformità dei dati sarà sempre più legata al calcolo quantistico e alla crittografia post-quantistica. Le strategie cloud più lungimiranti inizieranno a valutare la resistenza degli algoritmi di cifratura a possibili attacchi futuri, preparando il terreno per un aggiornamento tecnologico che proteggerà i dati per molti anni. Allo stesso tempo, l’integrazione della sostenibilità ambientale (ESG) nelle infrastrutture cloud diventerà un nuovo pilastro della conformità: i dati dovranno essere non solo sicuri, ma anche gestiti in data center a basso consumo energetico, unendo responsabilità digitale e responsabilità ecologica.